在现代信息安全领域,漏洞分析与挖掘是一项至关重要的任务。作为领先的逆向工程工具之一,IDA Pro(InteractiveDisAssembler)为安全研究员提供了强大的静态分析功能。它不仅广泛应用于分析恶意软件、破解软件、加固防护,还能在漏洞分析方面提供极大的帮助。通过IDA Pro的高级功能,研究人员能够识别程序中的潜在漏洞,如缓冲区溢出、格式字符串漏洞、权限提升等。本文将探讨IDA Pro如何分析漏洞以及如何用IDA Pro挖掘漏洞,帮助安全研究人员掌握IDA Pro在漏洞发现中的应用技巧和流程。

一、IDA Pro如何分析漏洞

IDA Pro提供了强大的静态分析能力,能够对二进制文件进行详细的反汇编与反向工程,帮助研究人员从中挖掘出潜在的安全漏洞。以下是IDA Pro在漏洞分析中的基本操作与方法:

1.加载与解析二进制文件

(1)载入目标二进制文件:在IDA Pro中,选择“文件”->“打开”加载待分析的二进制文件,支持多种格式,如.exe、.dll、.sys等。

(2)自动分析:IDA Pro会自动识别可执行文件的结构,并进行初步分析,生成反汇编代码。此过程会识别出各个函数、变量和调用关系,并在界面上显示出来。

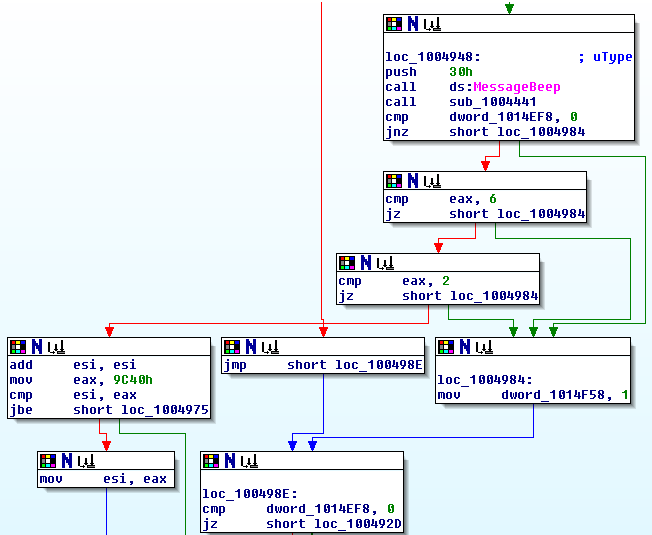

2.函数分析与控制流识别

(1)识别函数与分支结构:IDA Pro将二进制代码转化为汇编代码,并分析控制流。在逆向分析过程中,研究人员可以利用IDA Pro的交叉引用(Xrefs)功能,找到哪些函数被调用,哪些变量被使用,逐步识别潜在的漏洞。

(2)静态分析控制流:分析程序中的分支结构,找到可能存在缺陷的代码路径,特别是条件判断和异常处理部分。尤其要关注输入验证和边界检查的缺失,因为这些常常是漏洞的来源。

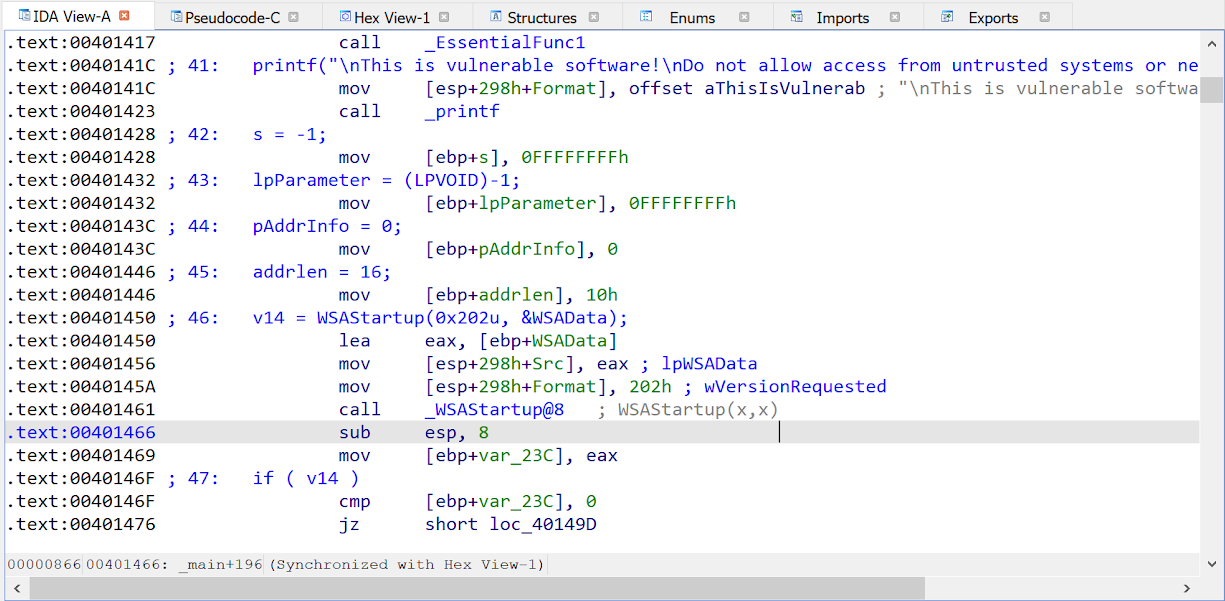

3.查找输入验证不严的地方

很多漏洞,尤其是缓冲区溢出漏洞,通常源于输入数据未经过严格检查。在IDA Pro中,您可以:

(1)查找函数调用,例如scanf、gets、strcpy等,这些函数存在缓冲区溢出的潜在风险。

(2)检查输入数据的边界,验证输入长度是否经过合理限制。

4.异常处理与错误路径分析

漏洞往往会在程序处理不当的异常或错误路径中暴露出来。使用IDA Pro时,可以关注以下几点:

(1)异常处理函数:分析try-catch、__except、__finally等异常处理代码,检查异常处理是否完备,是否存在绕过或未处理的边界情况。

(2)错误路径分析:分析程序执行流程中可能出现的意外路径,查看是否有不安全的指令或操作。

5.字符串分析与格式化字符串漏洞

IDA Pro能够提取并列出可执行文件中的所有字符串信息,研究人员可以:

(1)使用“字符串窗口”来查找格式化字符串漏洞(如printf格式字符串错误、未验证的用户输入)。

(2)找到潜在的调试信息和错误消息,这些可能是攻击者利用的漏洞来源。

二、如何用IDA Pro挖掘漏洞

在安全研究中,IDA Pro不仅仅是一个反汇编工具,更是一个强大的漏洞挖掘平台。以下是使用IDA Pro挖掘漏洞的标准流程与技巧:

1.环境设置与分析准备

(1)准备目标文件:选择需要分析的可执行文件,确认它是否已被加密或压缩。如果目标文件经过了加壳或加密,需要先对其进行脱壳处理。

(2)设置分析参数:IDA Pro允许用户在分析过程中指定参数,如设置跳过某些不相关函数或指定特定的分析深度。

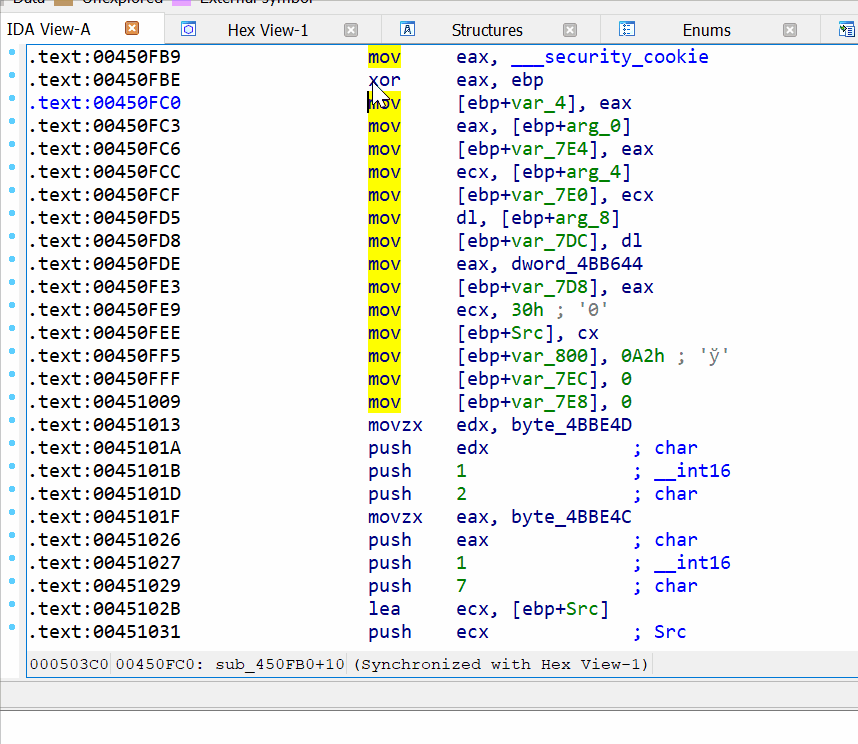

2.分析关键函数与系统调用

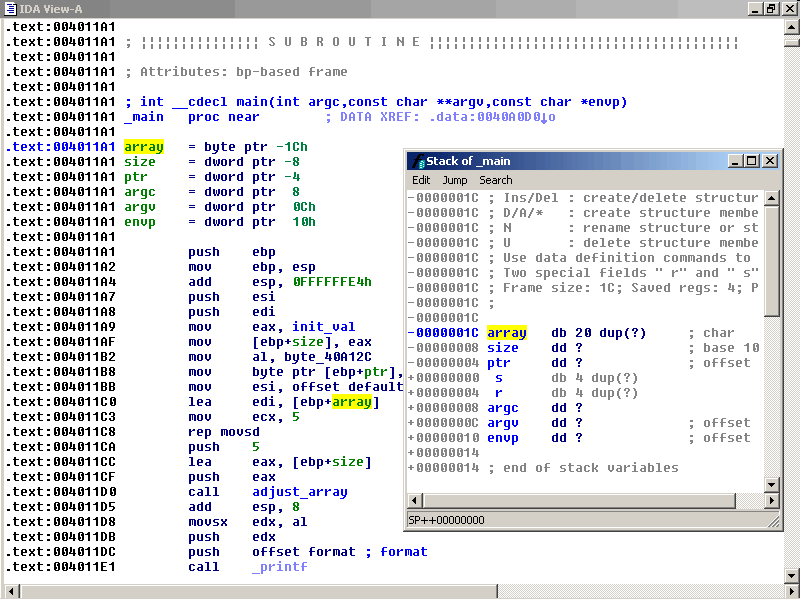

(1)寻找系统调用:通过在IDA中查找调用WinAPI或系统底层API(如CreateFile、VirtualAlloc等)函数,研究程序如何与操作系统交互,找到潜在的权限提升或资源访问漏洞。

(2)检查堆栈操作:分析栈的操作,检查是否存在堆栈溢出或栈帧破坏问题。栈溢出漏洞通常是通过未检查输入数据长度的函数引起的。

3.查找缓冲区溢出和格式字符串漏洞

缓冲区溢出和格式字符串漏洞是最常见的漏洞类型之一。IDA Pro的强大反汇编功能,能够帮助开发者识别这些漏洞的源头:

(1)查找危险函数:使用IDA Pro的搜索功能查找可能的缓冲区溢出源,如gets、strcpy、sprintf等。

(2)格式化字符串检查:通过分析汇编代码中对格式化字符串的处理,检查是否存在格式字符串漏洞,比如直接使用用户输入作为printf或scanf的格式参数。

4.分析权限提升漏洞

IDA Pro的反汇编功能可以帮助您识别程序中是否存在权限提升的漏洞,常见的漏洞点包括:

(1)未授权访问检查:查找程序中的权限验证逻辑,确认是否存在跳过授权的路径。

(2)提权函数:分析使用SetPrivilege、CreateProcessAsUser等函数的地方,检查是否存在绕过权限检查的机会。

5.跟踪程序执行路径

(1)设置断点:在IDA Pro中使用调试模式,可以设置断点跟踪程序执行路径,观察程序在运行时如何响应输入。

(2)函数跟踪:通过“调用栈”视图,查看函数调用的链条,分析可能的漏洞传播路径。

6.使用插件与扩展工具

IDA Pro支持大量插件和扩展工具,帮助用户更高效地分析漏洞。例如:

(1)Hex-RaysDecompiler:将反汇编的机器码转化为更易懂的C语言代码,帮助用户快速理解函数逻辑。

(2)IDA Pro的PythonAPI:自动化漏洞扫描,利用Python脚本批量分析函数或特定区域,发现潜在问题。

三、IDA Pro的其他高级漏洞分析技巧

除了基本的漏洞分析方法,IDA Pro还提供了其他一些高级功能来帮助挖掘更复杂的漏洞:

1.动态调试与内存分析

(1)调试模式:IDA Pro允许通过集成调试器(如WinDbg、OllyDbg等)进行动态调试,可以实时跟踪程序的执行,捕获程序在运行时暴露的漏洞。

(2)内存查看:通过IDA的内存视图功能,检查程序在运行过程中如何处理内存,是否存在内存泄漏、越界访问等问题。

2.利用符号表与函数重建

(1)恢复符号信息:如果目标程序没有完全删除符号表,IDA Pro会自动提取并显示函数名、变量名等信息。通过这些信息,安全研究员能够更容易地理解程序逻辑,找到潜在的漏洞。

(2)手动重建函数:如果程序中丢失了符号信息,可以通过手动创建伪函数,并结合上下文分析重新构建代码逻辑。

3.跨平台漏洞分析

IDA Pro不仅支持Windows平台的反汇编,还支持Linux、macOS等其他操作系统的程序分析。因此,可以通过IDA Pro分析跨平台程序,识别其中的漏洞,尤其是在多平台共享代码库的场景下。

IDA Pro如何分析漏洞如何用IDA Pro挖掘漏洞是每一位逆向工程师和安全研究员都需要掌握的重要技能。IDA Pro的强大反汇编、调试、符号恢复与自动化分析功能,为漏洞挖掘提供了极大的便利。在漏洞分析中,缓冲区溢出、格式字符串漏洞、权限提升等常见漏洞类型是需要重点关注的部分,而IDA Pro不仅能够帮助分析这些问题,还能通过其高级功能如动态调试、内存分析与符号重建,提供深层次的技术支持。通过合理配置IDA Pro,安全研究人员能够高效发现潜在漏洞,为软件安全加固和漏洞修复提供坚实的技术保障。